윈도우 서버 W-57 원격터미널 접속 가능한 사용자 그룹 제한

항목중요도 : 중

1. 취약점 개요

▶ 점검내용 : 원격터미널 사용자 그룹 내 비인가자 포함 여부 점검

▶ 점검목적 : 비인가자의 원격터미널 접속을 제한하기 위함

▶ 보안위협

· 원격터미널의 그룹이나 계정을 제한하지 않으면 임의의 사용자가 원격으로 접속하여 해당 서버에 정보를 변경하거나 정보가 유출될 가능성이 있으므로 사용자 그룹과 계정을 설정하여 접속을 제한하여야 함

▶ 참고

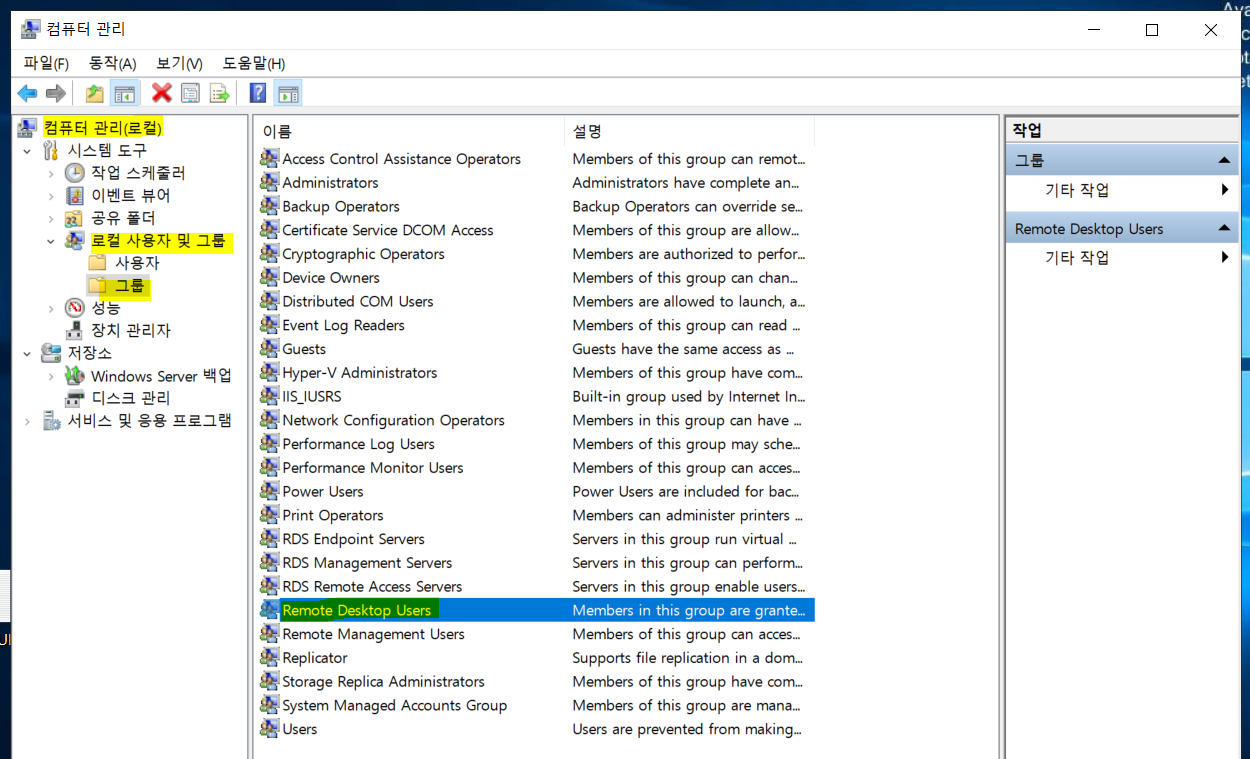

※ 컴퓨터 관리 > 로컬 사용자 및 그룹 > Remote Desktop Users 그룹에서 추가 가능

2. 점검대상 및 판단 기준

▶ 대상 : Windows 2003, 2008, 2012, 2016, 2019

▶ 판단기준

· 양호 : (관리자 계정을 제외한) 원격접속이 가능한 계정을 생성하여 타 사용자의 원격접속을 제한하고, 원격접속 사용자 그룹에 불필요한 계정이 등록되어 있지 않은 경우

· 취약 : (관리자 계정을 제외한) 원격접속이 가능한 별도의 계정이 존재하지 않는 경우

▶ 조치방법 : 관리자 계정과 이외의 계정을 생성, 권한을 제한 → 사용

3. 윈도우서버 초기 설정값

※ 테스트한 윈도우 서버의 버전은 windows server 2022 입니다.

확인방법

1) 제어판> 사용자 계정> 계정 관리 > 관리자 계정 확인을 합니다.

2) 컴퓨터 관리 > 로컬 사용자 및 그룹 > 사용자 그룹을 확인합니다.

1번은 가이드에 나와있는 방법이고 2번은 앞전에 계정관련 항목에서 나왔던 방법입니다.

저는 개인적으로 2번으로 보는것이 훨씬 편했습니다.

기존에 만들었던 계정 ppiglet8(administrator 계정), it-mskim(운영자 계정) 이렇게 되어있음을 확인 할 수 있습니다.

별도의 원격계정은 없습니다.

Remote Desktop Users 그룹을 확인해보겠습니다.

구성원이 없습니다.

이 항목의 양호 조건은 (관리자 계정을 제외한) 원격접속이 가능한 계정을 생성하여 타 사용자의 원격접속을 제한하고, 원격접속 사용자 그룹에 불필요한 계정이 등록되어 있지 않은 경우입니다.

현재 원격접속이 가능한 그룹은

Administrators + Remote Desktop Users 그룹 입니다. 현재 Remote Desktop Users 에 지정된 인원이 없기때문에 관리자 계정만 있다고 봐도되지만 취약으로도 볼 수 있을 것 같습니다.

4. 조치

조치해보겠습니다.

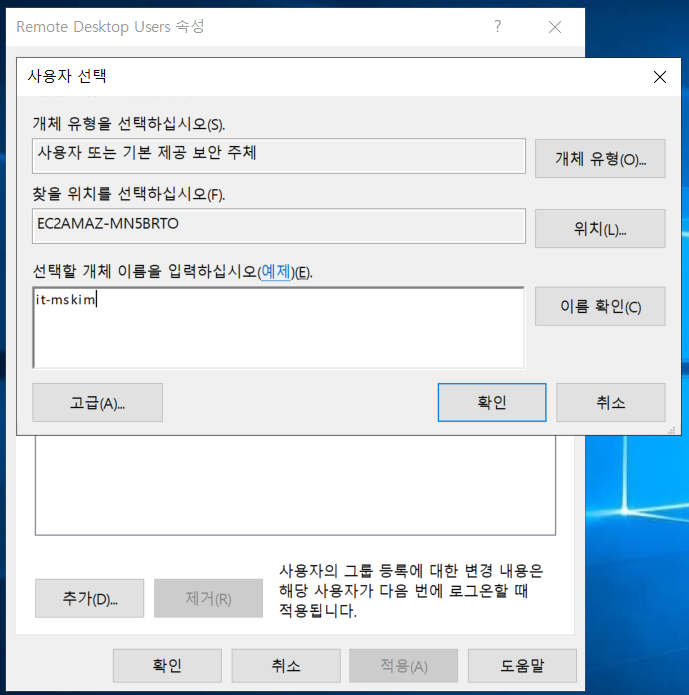

Remote Desktop Users 그룹에 원격접속이 가능한 계정을 추가합니다.

이름을 입력 후 "이름 확인" 버튼을 눌러줍니다.

이름확인을 누르면 이렇게 표기됩니다.

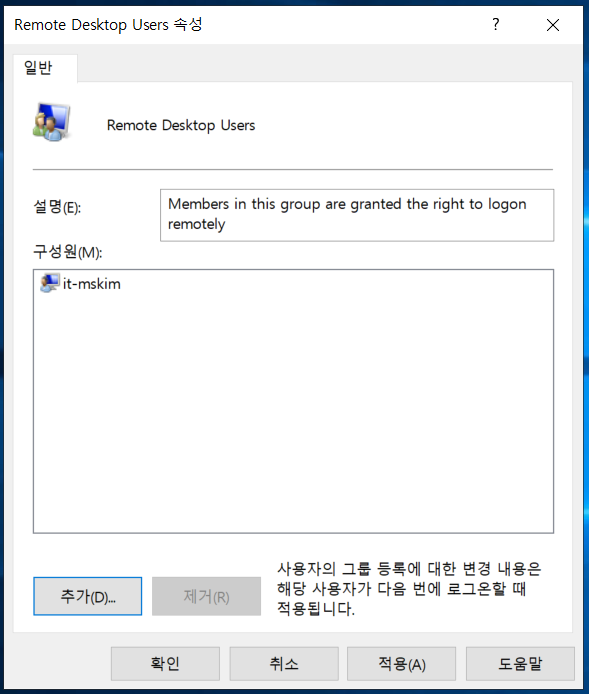

확인 버튼을 눌러줍니다.

확인 후 구성원에 1명이 추가되었습니다.

5. 결과

가이드에 나와있는 방법대로 결과를 확인해보겠습니다.

제어판> 시스템> 원격 설정> [원격] 탭> [원격 데스크톱] 메뉴> "이 컴퓨터에 대한 원격 연결 허용" 에 체크> "사용자 선택" 에서 원격 사용자 지정 후 확인 이라고 되어있지만 윈도우2022버전에는 "이 컴퓨터에 대한 원격 연결 허용" 이 없습니다.

아마도 "이 pc를 원격에서 엑세스 할 수 있는 사용자 선택" 과 동일 한 것같습니다.

"이 pc를 원격에서 엑세스 할 수 있는 사용자 선택" 을 클릭하면 이렇게 계정이 추가된 것을 확인 할 수 있습니다.

조치완료되었습니다!

디폴트 공유인 C$, D$, Admin$, IPC$ 등에 Everyone 그룹으로 공유가 되어있다면 괜찮은 것입니다!

윈도우서버를 마스터하는 그날까지

화이팅!

'취약점 진단 > WINDOWS 취약점 진단' 카테고리의 다른 글

| 윈도우 서버 W-08 하드디스크 기본 공유 제거 (0) | 2024.07.19 |

|---|---|

| 윈도우 서버 W-07 공유 권한 및 사용자 그룹 설정 (0) | 2024.07.18 |

| 윈도우 서버 W-56 콘솔 로그온 시 로컬 계정에서 빈 암호 사용 제한 (0) | 2024.07.14 |

| 윈도우 서버 W-55 최근 암호 기억 (0) | 2024.07.10 |

| 윈도우 서버 W-54 익명 SID/이름 변환 허용 해제 (0) | 2024.07.10 |